عند تكوين خادم بموجب النظام العام، من الشائع أن تقرر الكيانات المختلفة انتهاك أمانه وخصوصيته . لذا فإن رؤية محاولات الاتصال الفاشلة ستسمح لك بفحص وإجراء التحليل.

يتم تقديم هذه الخدمة بواسطة Secure Shell، المعروفة أيضًا باسم SSH. طبقة حماية داخل نظام التشغيل Linux، تعمل على تشفير نقل البيانات .

يعمل هذا البروتوكول كوسيط يحمي الاتصال بين العملاء والخوادم. منع طرف ثالث من اعتراض عملية تبادل المعلومات.

بقدر ما يربط المسؤولون فوائد SSH بخادمهم، فإنه يسمح لهم بالاتصال به عن بعد. والتي يمكن تهيئتها بناءً على رغبة المستخدم في زيادة الحماية.

إذا كنت مهتمًا بتثبيت وتعلم كيفية استخدام Secure Shell لعرض محاولات الاتصال الفاشلة داخل الخادم الخاص بك، فيجب أن تعلم أن Linux لديه أوامر بسيطة جدًا تسمح لك بذلك.

لذلك، من الضروري فقط مواصلة القراءة وتدوين الملاحظات، ومنع أي كيان من الاستمرار في محاولة غزو الخادم الذي تديره.

كيفية تثبيت Secure Shell لعرض محاولات الاتصال الفاشلة بالخادم؟

إحدى الفوائد العظيمة للحصول على إذن المسؤول لأنظمة التشغيل مثل Linux هي إدارة التأليف الكامل لتكوينات الكمبيوتر وأدواته المساعدة .

وبالمثل، يُسمح لك أيضًا بتنفيذ الأوامر الضرورية (حيث تتم إدارة هذا النظام من خلالها) لتثبيت وتنفيذ المهام الضرورية بالنسبة لك.

في بعض الأحيان، يتم دمج بروتوكول حماية Secure Shell في بعض أجهزة الكمبيوتر التي تعمل من خلال نظام التشغيل هذا. بينما يظل البعض الآخر عفا عليه الزمن ولم يكتسبه بعد.

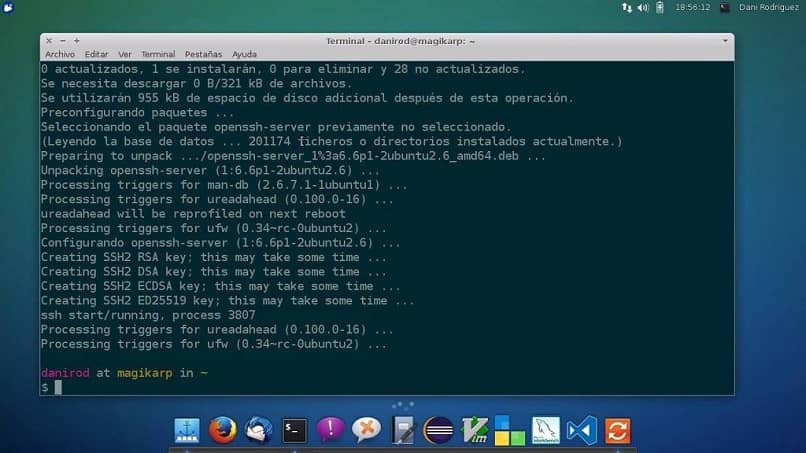

لذا، إذا لم يكن لديك SSH بين أدواتك وحصلت على أذونات المسؤول، فيجب عليك فتح نافذة “المحطة الطرفية” لتنفيذ الأوامر.

لتثبيته، يجب عليك كتابة الكود المطابق لإصدار Linux الذي تستخدمه. على سبيل المثال، في Ubuntu يجب عليك كتابة ” sudo apt install openssh-server “. بمجرد تنفيذه، عليك فقط الانتظار حتى يكتمل الإجراء تلقائيًا.

أوامر SSH لعرض محاولات الاتصال الفاشلة على الخادم

كما ذكرنا أعلاه، فإن تنوع الأوامر المتعلقة بطلب الاتصالات من خلال Secure Shell (مثل إعادة تشغيل خادم الويب، على سبيل المثال) يختلف أيضًا وفقًا لإصدار نظام التشغيل الذي تم تثبيته .

أوبونتو

هناك ترميزات مختلفة لعرض الاتصالات الفاشلة التي تم تنفيذها على الخادم الخاص بك. ومع ذلك، فإن الأكثر استخدامًا والذي يعرض أبسط المعلومات هو ” grep “كلمة المرور الفاشلة” /var/log/auth.log “.

سيؤدي الضغط على مفتاح “Enter” إلى عرض قائمة غير محددة بمحاولات الاتصال الفاشلة التي تم إجراؤها منذ إنشاء SSH لتأمين الخادم.

تحتوي هذه القائمة على معلومات تتعلق بعنوان IP الخاص بالكمبيوتر واسم المستخدم المستخدم لتسجيل الدخول والمنفذ المستخدم أثناء المحاولة.

للحصول على معلومات إضافية، يمكنك إدخال الأمر ” egrep “Failed|Failure” /var/log/auth.log ” . يتيح ذلك للمستخدم الحصول على تفاصيل أكثر اكتمالاً حول الموضوع.

RHEL أو سينت أو إس

في حالة الإصدارات مثل CentOS أو RHEL ، تتم استضافة معلومات أمان Secure Shell في الملف ” /var/log/secure “. يتتبع هذا العنوان أيضًا محاولات الاتصال الفاشلة التي تم إجراؤها داخل الخادم، والتي يمكن عرضها باستخدام الأمر ” egrep “Failed|Failure” /var/log/secure ” داخل “المحطة الطرفية”.

كما هو الحال في Ubuntu، تحتوي هذه القائمة على بيانات تتعلق بالمستخدم المستخدم لإجراء الاتصال ورقم المنفذ وعنوان IP الخاص بالكمبيوتر.

بمجرد تنفيذ هذه الأوامر، ستتمكن من إجراء تحليل لأنواع الغزوات التي تلقيتها حتى الآن على الخادم الخاص بك. هناك كيانات مختلفة يمكنها محاولة إجراء اتصال، والتي يمكن أن تكون روبوتات أو أشخاصًا، والتي يتم إنشاؤها بناءً على النمط الذي تم تنفيذه للدخول.

بمجرد تقييم هذه الجوانب، ستعرف أخيرًا ما يجب حظره وأي الجوانب يجب تعزيزها. لمنع محاولة أخرى لانتهاك خصوصية وأمان الخادم الخاص بك .