عندما لعبت ساندرا بولوك دور البطولة في The Net عام 1995 ، بدت سرقة الهوية جديدة ولا تصدق. ولكن العالم قد تغير. اعتبارًا من عام 2017 ، يقع ما يقرب من 17 مليون أمريكي ضحايا للاحتيال في الهوية كل عام.

سرقة الهوية أمر خطير

تتضمن جرائم الهوية سيناريوهات مثل المتسلل الذي يسرق بيانات اعتمادك لاقتحام حساباتك أو انتحال هويتك المالية ، أو شخص على بعد آلاف الأميال منك يقوم بتكليف بطاقتك الائتمانية ويأخذ قروضًا باسمك.

إذا كنت بحاجة إلى شيء آخر لإبقائك مستيقظًا ، تصف FTC سيناريوهات سرقة الهوية التي يحصل فيها السارق على بطاقة ائتمان باسمك ، ويرسل الفاتورة إلى عنوان آخر ، و (بالطبع) لا يدفع أبدًا. أو يستخدم معلوماتك الشخصية لسرقة استرداد الضرائب الخاصة بك أو يتظاهر بأنك أنت إذا تم القبض عليه.

قد يكون من الصعب التخلص من سرقة الهوية من الناحية القانونية والمالية. ويمكن أن يكون الضرر الذي يلحق بتاريخك الائتماني طويل الأمد. إذا كان هناك في أي وقت من الأوقات سيناريو تكون فيه أوقية الوقاية تستحق طنًا متريًا من العلاج ، فهذا هو الحال.

كيف يمكن سرقة هويتك

لسوء الحظ ، فإن هويتك هي ثمار متدلية ، ويمكن انتزاعها بعدة طرق. في وضع عدم الاتصال ، يسرق المجرمون البريد من صناديق البريد أو يغوصون في القمامة ، وكلاهما قد يكون ممتلئًا بعروض الائتمان والمعلومات المالية الشخصية (ولهذا السبب يجب أن تمتلك آلة تمزيق الورق). يمكن للكاشطات المتصلة بمضخات الغاز التقاط معلومات بطاقة الائتمان الخاصة بك وكذلك موظفي المطعم . ومؤخرا ، تم القبض على أمين الصندوق لسرقة 1300 بطاقة ائتمان كان يحفظها .

على الإنترنت ، إنه أمر أكثر خطورة ، لكن الناس أصبحوا أكثر ذكاءً تجاه أكثر عمليات الاختراق فظاعة. يقوم عدد أقل وأقل من مواقع الويب للبيع بالتجزئة غير الآمنة (تلك التي تبدأ بـ “http” بدلاً من “https”) بإجراء المعاملات ، ولكن لا يزال هناك شيء يجب مراعاته.

يتطلب هذا المزيد من حملات التصيد الخفي لخداع الأشخاص للتخلي عن معلوماتهم الشخصية عبر رسائل بريد إلكتروني احتيالية تبدو ذات مصداقية. ودائما ما تكون هناك عملية احتيال جديدة في الجوار.

قالت ويتني جوي سميث ، رئيسة وكالة سميث للتحقيقات: “عملية احتيال أخرى شائعة تتم من خلال تطبيقات المواعدة عبر الإنترنت” . “يبحث المحتالون عن الأشخاص الضعفاء لبناء علاقة. بعد ذلك ، يطلبون المال أو يحصلون على معلومات شخصية كافية لإجراء عمليات احتيال تتعلق بالهوية “.

ثم هناك اختراقات قديمة واضحة ، مثل اختراق قواعد البيانات المليئة بالمعلومات الشخصية.

كيف يمكنك حماية نفسك

أعرب فابيان ووسار ، كبير مسؤولي التكنولوجيا في Emsisoft عن أسفه قائلاً: “ما لم تكن على استعداد لاتخاذ إجراءات غير عادية ، مثل التخلي عن كل التقنيات والانتقال إلى منطقة الأمازون للعيش مع قبيلة لم يتم الاتصال بها ، يكاد يكون من المستحيل تحقيق الخصوصية الحقيقية” . لكن ووسار أقر أيضًا بوجود احتياطات معقولة وعملية يمكن للناس اتخاذها.

العديد من هذه هي جزء من النظافة المعتادة للأمن السيبراني التي سمعتها لسنوات. ولكن لكي تكون محميًا حقًا ، عليك القيام بهذه الأشياء بانتظام. بعد كل شيء ، سرقة الهوية عادة ما تكون جريمة راحة وفرصة ، لذلك هدفك هو أن تجعل نفسك أصغر هدف ممكن.

وعلى الرغم من أنه كلما زادت الاحتياطات التي تتخذها ، كان ذلك أفضل ، فالواقع لن يكون الجميع مجتهدين للغاية. مع وضع ذلك في الاعتبار ، قمنا بفصل الاحتياطات التي يجب أن تتخذها إلى ثلاثة مستويات: الفطرة السليمة (الأشياء التي يجب على الجميع القيام بها) ، والأمان المشدد (للأذكياء) ، وعقلية القبو (لأولئك الذين هم على استعداد لاتخاذ أقصى الحدود. الإجراءات).

احتياطات الحس السليم

إذا كنت لا تفعل هذه الأشياء ، فقد تتوقف أيضًا عن قفل بابك الأمامي وتترك سيارتك غير المؤمّنة متوقفة عن العمل في ممر سيارتك:

- استخدم كلمات مرور قوية: الحكمة التقليدية هي أن كلمة المرور القوية هي مزيج من الأحرف الكبيرة والصغيرة والأرقام والأحرف الخاصة. الحقيقة هي أنه كلما طالت كلمة مرورك ، زاد صعوبة اختراقها. قام XKCD بعمل جيد في تحطيمه .

- استخدم كلمة مرور فريدة لكل موقع وخدمة: يجب أن يتم ذلك دون قول ، ولكن لا يزال من الروتين مقابلة الأشخاص الذين يعيدون استخدام كلمات المرور. تكمن المشكلة في ذلك في أنه إذا تم اختراق بيانات الاعتماد الخاصة بك على موقع واحد ، فمن التافه أن يقوم المتسللون بإعادة محاولة نفس بيانات الاعتماد في آلاف المواقع الأخرى. ووفقًا لـ Verizon ، فإن 81 بالمائة من خروقات البيانات ممكنة بسبب كلمات المرور المخترقة أو الضعيفة أو المعاد استخدامها.

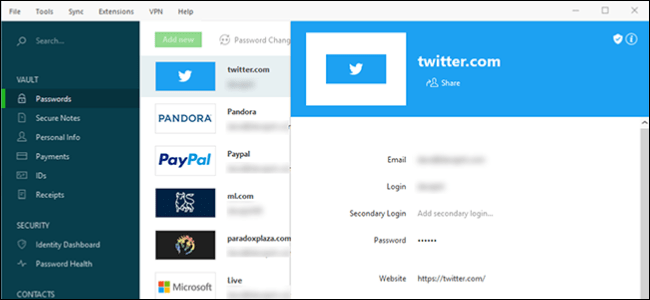

- استخدام كلمة السر مدير: A أداة مثل Dashlane أو لاست باس هو جدول حصص في المباريات الأمن على الانترنت. وفقًا لـ Dashlane ، يمتلك مستخدم الإنترنت العادي أكثر من 200 حساب رقمي تتطلب كلمات مرور. وتتوقع الشركة أن يتضاعف هذا الرقم إلى 400 في غضون السنوات الخمس المقبلة. من المستحيل إدارة العديد من كلمات المرور القوية والفريدة بدون أداة.

- احذر من شبكة Wi-Fi العامة: لا تنضم إلى شبكة Wi-Fi عامة مجانية ما لم تكن متأكدًا من أنها جديرة بالثقة. يمكنك الانضمام إلى شبكة تم إعدادها حصريًا لمراقبة حركة المرور الخاصة بك. وإذا كنت تستخدم جهاز كمبيوتر عامًا أو مشتركًا (مثل طباعة بطاقة صعود على متن الطائرة عندما تكون في إجازة) ، فتأكد من عدم السماح للمتصفح بتذكر بيانات الاعتماد الخاصة بك — امسح ذاكرة التخزين المؤقت عند الانتهاء.

تشديد الأمن

كما يقول المثل ، ليس عليك الجري أسرع من الدب ؛ عليك فقط أن تفوق صديقك. إذا قمت بتنفيذ أفضل ممارسات الأمان هذه ، فستكون متقدمًا على غالبية مستخدمي الإنترنت:

- لا تستخدم ملف تعريف الوسائط الاجتماعية الخاص بك مطلقًا لتسجيل الدخول إلى مواقع أخرى: عند التسجيل في مكان جديد ، غالبًا ما تحصل على خيار “تسجيل الدخول الفردي” لتسجيل الدخول باستخدام حسابك على Facebook أو Google. على الرغم من أن هذا مناسب ، إلا أن خرقًا واحدًا للبيانات يعرضك بطرق متعددة. وحذر بانكاج سريفاستافا ، كبير مسؤولي العمليات في شركة الخصوصية FigLeaf ، “وأنت تخاطر بمنح الموقع حق الوصول إلى المعلومات الشخصية الموجودة في حساب تسجيل الدخول الخاص بك” . من الأفضل دائمًا التسجيل باستخدام عنوان بريد إلكتروني.

- تمكين المصادقة الثنائية: يمنع هذا بشكل فعال الجهات السيئة من استخدام إعادة تعيين كلمة المرور للتحكم في حساباتك. إذا كنت تحتاج إلى عاملين ، فإنهم يحتاجون إلى الوصول ليس فقط إلى حساب بريدك الإلكتروني ، ولكن إلى هاتفك أيضًا. ويمكنك أن تفعل ما هو أفضل من ذلك أيضًا (انظر نصيحة القبو أدناه).

- قلل من بصمتك على وسائل التواصل الاجتماعي: تعد وسائل التواصل الاجتماعي مشهدًا خطيرًا بشكل متزايد. أيضًا ، لا تقبل طلبات الاتصال أو الصداقة من أي شخص لا تعرفه. يستخدم الممثلون السيئون ذلك كفرصة للبحث عن حملة تصيد ، أو قد تستخدمك كنقطة انطلاق لمهاجمة جهات الاتصال الخاصة بك.

- اتصل مرة أخرى بمشاركتك على وسائل التواصل الاجتماعي: “كلما نشرت المزيد عن نفسك ، كلما عرف المتسلل عنك المزيد” ، قال أوتافيو فرير ، كبير مسؤولي التكنولوجيا في SafeGuard Cyber . “وكلما زادت فعالية استهدافك.” قد تكون هناك معلومات كافية على ملفك الشخصي على Facebook في الوقت الحالي (عنوان البريد الإلكتروني ، المدرسة ، مسقط رأسك ، حالة العلاقة ، المهنة ، الاهتمامات ، الانتماء السياسي ، وما إلى ذلك) حتى يتصل المجرم بالبنك الذي تتعامل معه ، ويظهر كما لو كان ، ويقنع مندوب خدمة العملاء . لإعادة تعيين كلمة المرور الخاصة بك. Simon Fogg ، خبير خصوصية البيانات في Termly، قال: “بالإضافة إلى تجنب استخدام اسمك الكامل وتاريخ ميلادك في ملفك الشخصي ، فكر في كيفية اتصال جميع معلوماتك. حتى إذا لم تشارك عنوان منزلك ، يمكن استخدام رقم هاتفك للعثور عليه. عند دمجها مع الصور ذات العلامات الجغرافية ، قد تندهش من مقدار حياتك اليومية التي تكشف عنها للغرباء ، ومدى تعرضك للتهديدات “.

في القبو

ليس هناك حد للاحتياطات الأمنية التي يمكنك اتخاذها – لم نقم بتغطية استخدام متصفح TOR ، على سبيل المثال ، أو التأكد من أن أمين السجل الخاص بك يحتفظ بخصوصية معلومات WHOIS على موقع الويب الخاص بك (إذا كان لديك واحد). ولكن إذا قمت بالفعل بكل ما ذكرناه في الأقسام السابقة ، فإن هذه الاحتياطات المتبقية يجب أن تضعك في أعلى نسبة واحد بالمائة من مستخدمي الإنترنت الآمنين:

- لا تستخدم أبدًا رقم هاتفك للمصادقة ذات العاملين: “يمكن استنساخ الهواتف” ، قال مستشار عرض العملة الأولي (ICO) ، ستيف جود. هذا يجعل العامل الثاني في المصادقة الثنائية أقل أمانًا مما تعتقد. لحسن الحظ ، من السهل إعداد Google Authenticator أو Authy لدمج جميع احتياجات المصادقة الثنائية.

- تشفير محركات أقراص USB المحمولة: كيف تنقل الملفات بين أجهزة الكمبيوتر؟ مع محركات أقراص فلاش ، بالطبع. وغالبًا ما تكون هذه الأجهزة هي الحلقة الضعيفة في نظام الأمان الخاص بك. إذا فقدتها ، يمكن لأي شخص التقاطها وقراءتها. يمكنك تشفير الملفات الفردية ، ولكن الحل الأفضل هو تشفير الجهاز بأكمله. تقدم Kingston مجموعة من محركات الأقراص – DT2000 – تتراوح من 8 إلى 64 جيجابايت. لديهم لوحات مفاتيح رقمية مدمجة ، وتحمي بياناتك باستخدام تشفير AES كامل القرص المستند إلى الأجهزة ، وتشفير بيانات 256 بت – دون الحاجة إلى برامج.

- استخدام شبكة افتراضية خاصة (VPN): عند استخدام هذا النوع من الشبكات ، فإنك تتصل بالإنترنت (على الأقل إلى حد ما) بشكل مجهول. إنه مفيد بشكل خاص عند الاتصال بشبكة Wi-Fi عامة ، ولكن قد يكون هناك ميزة في استخدامه في المنزل أيضًا. قال سريفاستافا: “تخفي شبكة VPN عنوان IP الخاص بك وموقعك”. “لذا ، يبدو أنك تتصفح من موقع مختلف تمامًا. قد تكون في مقهى محلي في بوسطن ، لكن يعتقد الآخرون أنك تتصفح من سيدني ، أستراليا ، أو في أي مكان اخترت الاتصال منه فعليًا “. ومع ذلك ، قد ترغب في البحث عن VPN لا يحتفظ بسجلات ، حيث يمكنه تحديد هويتك وأنشطتك عبر الإنترنت.

- راقب نفسك: قال فوج : “ستساعدك المراجعة الدورية لوجودك على الإنترنت في اكتشاف مقدار معلوماتك الشخصية العامة”. من السهل إنشاء تنبيهات Google لنفسك والتي يمكن أن تساعدك في التعرف على ما يعرفه الإنترنت عنك.