عند القراءة عن الأمن السيبراني ، سترى على الأرجح حديثًا عن أنظمة الكمبيوتر “الهوائية”. إنه اسم تقني لمفهوم بسيط: نظام كمبيوتر معزول فعليًا عن الشبكات التي يحتمل أن تكون خطرة. أو ، بعبارات أبسط ، استخدام جهاز كمبيوتر في وضع عدم الاتصال.

ما هو جهاز كمبيوتر مفصول بالهواء؟

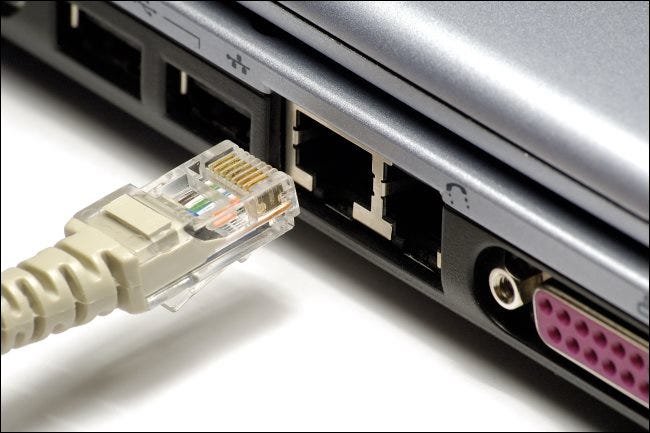

لا يوجد اتصال مادي (أو لاسلكي) لأنظمة وشبكات غير آمنة في نظام الكمبيوتر المعطل بالهواء.

على سبيل المثال، دعونا نقول لكم نريد ان نعمل على الوثائق المالية والتجارية الحساسة من دون أي خطر انتزاع الفدية، كيلوغرز ، وغيرها من البرامج الضارة . قررت أنك ستقوم فقط بإعداد جهاز كمبيوتر غير متصل بالإنترنت في مكتبك وعدم توصيله بالإنترنت أو بأي شبكة.

تهانينا: لقد قمت للتو بإعادة اختراع مفهوم فجوة جهاز الكمبيوتر ، حتى لو لم تسمع بهذا المصطلح من قبل.

يشير مصطلح “فجوة الهواء” إلى فكرة وجود فجوة في الهواء بين الكمبيوتر والشبكات الأخرى. إنه غير متصل بهم ولا يمكن مهاجمته عبر الشبكة. سيتعين على المهاجم “عبور فجوة الهواء” والجلوس فعليًا أمام الكمبيوتر للتغلب عليه ، حيث لا توجد طريقة للوصول إليه إلكترونيًا عبر الشبكة.

متى ولماذا الناس الهواء فجوة أجهزة الكمبيوتر

لا تحتاج كل مهمة كمبيوتر أو كمبيوتر إلى اتصال بالشبكة.

على سبيل المثال ، تصور البنية التحتية الحيوية مثل محطات الطاقة. إنهم بحاجة إلى أجهزة كمبيوتر لتشغيل أنظمتهم الصناعية. ومع ذلك ، لا يجب أن تتعرض أجهزة الكمبيوتر هذه للإنترنت والشبكة – فهي “مزودة بفجوة هوائية” للأمان. هذا يحظر جميع التهديدات المستندة إلى الشبكة ، والجانب السلبي الوحيد هو أن مشغليها يجب أن يكونوا حاضرين فعليًا للسيطرة عليها.

أو ، إذا كنت تعمل على بيانات تجارية ومالية حساسة ، فيمكنك استخدام جهاز كمبيوتر غير متصل بالإنترنت. ستتمتع بأقصى قدر من الأمان والخصوصية لعملك طالما أنك تحتفظ بجهازك في وضع عدم الاتصال.

كيف هاجمت Stuxnet أجهزة الكمبيوتر التي فجوة الهواء

أجهزة الكمبيوتر المعطلة ليست محصنة ضد التهديدات. على سبيل المثال ، غالبًا ما يستخدم الأشخاص محركات أقراص USB وأجهزة التخزين الأخرى القابلة للإزالة لنقل الملفات بين أجهزة الكمبيوتر المقيدة بالهواء وأجهزة الكمبيوتر المتصلة بالشبكة. على سبيل المثال ، يمكنك تنزيل تطبيق على جهاز كمبيوتر متصل بالشبكة ، ووضعه على محرك أقراص USB ، ونقله إلى جهاز الكمبيوتر الذي يعمل بالهواء المضغوط ، وتثبيته.

يُعتقد على نطاق واسع أن دودة Stuxnet ألحقت أضرارًا كبيرة ببرنامج إيران النووي وأن الدودة من صنع الولايات المتحدة وإسرائيل ، لكن الدول المعنية لم تؤكد هذه الحقائق علنًا. كان Stuxnet عبارة عن برنامج ضار متطور مصمم لمهاجمة أنظمة الهواء – نحن نعرف ذلك بالتأكيد.

التهديدات المحتملة الأخرى لأجهزة الكمبيوتر ذات الفجوات الهوائية

هناك طرق أخرى يمكن أن تتواصل بها البرامج الضارة عبر الشبكات المعطلة ، لكنها تتضمن جميعًا محرك أقراص USB مصابًا أو جهازًا مشابهًا يقدم برامج ضارة على جهاز الكمبيوتر المعطل. (يمكن أن تتضمن أيضًا وصول شخص ماديًا إلى الكمبيوتر ، وتعريضه للخطر ، وتثبيت برامج ضارة أو تعديل أجهزته).

على سبيل المثال ، إذا تم إدخال برامج ضارة على جهاز كمبيوتر به فجوة في الهواء عبر محرك أقراص USB وكان هناك جهاز كمبيوتر آخر مصاب قريب متصل بالإنترنت ، فقد تتمكن أجهزة الكمبيوتر المصابة من الاتصال عبر فجوة الهواء عن طريق إرسال بيانات صوتية عالية التردد باستخدام مكبرات الصوت والميكروفونات الخاصة بأجهزة الكمبيوتر. هذه واحدة من العديد من التقنيات التي تم عرضها في Black Hat USA 2018 .

هذه كلها هجمات معقدة جدًا — أكثر تعقيدًا بكثير من متوسط البرامج الضارة التي ستجدها على الإنترنت. لكنها مصدر قلق للدول القومية التي لديها برنامج نووي ، كما رأينا.

ومع ذلك ، يمكن أن تكون البرامج الضارة المتنوعة مشكلة أيضًا. إذا أحضرت مثبّتًا مصابًا ببرامج الفدية إلى جهاز كمبيوتر مفصول بالهواء عبر محرك أقراص USB ، فإن برنامج الفدية هذا لا يزال بإمكانه تشفير الملفات الموجودة على جهاز الكمبيوتر الخاص بك ، وإحداث فوضى ، مطالبتك بتوصيله بالإنترنت ودفع المال قبل ذلك. فك تشفير البيانات الخاصة بك.

كيفية Air Gap للكمبيوتر

كما رأينا ، فإن فجوة الهواء في جهاز الكمبيوتر هي في الواقع بسيطة جدًا: فقط افصله عن الشبكة. لا تقم بتوصيله بالإنترنت ، ولا تقم بتوصيله بشبكة محلية. افصل أي كبلات Ethernet فعلية وقم بتعطيل Wi-Fi وجهاز Bluetooth بجهاز الكمبيوتر. لتحقيق أقصى قدر من الأمان ، ضع في اعتبارك إعادة تثبيت نظام تشغيل الكمبيوتر من وسائط التثبيت الموثوقة واستخدامه في وضع عدم الاتصال بالكامل بعد ذلك.