تعامل مع الأمن السيبراني بجدية واستخدم مفاتيح SSH للوصول إلى عمليات تسجيل الدخول عن بُعد. إنها طريقة اتصال أكثر أمانًا من كلمات المرور. نوضح لك كيفية إنشاء مفاتيح SSH وتثبيتها واستخدامها في Linux.

ما الخطأ بكلمات المرور؟

Secure shell (SSH) هو البروتوكول المشفر المستخدم لتسجيل الدخول إلى حسابات المستخدمين على أجهزة كمبيوتر تعمل بنظام Linux أو أجهزة كمبيوتر شبيهة بنظام Unix . عادةً ما يتم تأمين حسابات المستخدمين هذه باستخدام كلمات المرور. عند تسجيل الدخول إلى كمبيوتر بعيد ، يجب عليك توفير اسم المستخدم وكلمة المرور للحساب الذي تقوم بتسجيل الدخول إليه.

كلمات المرور هي أكثر الوسائل شيوعًا لتأمين الوصول إلى موارد الحوسبة. على الرغم من ذلك ، فإن الأمن المستند إلى كلمة المرور له عيوبه. يختار الأشخاص كلمات مرور ضعيفة ومشاركة كلمات المرور واستخدام نفس كلمة المرور على أنظمة متعددة وما إلى ذلك.

تعد مفاتيح SSH أكثر أمانًا ، وبمجرد إعدادها ، يصبح استخدامها بنفس سهولة استخدام كلمات المرور.

ما الذي يجعل مفاتيح SSH آمنة؟

يتم إنشاء مفاتيح SSH واستخدامها في أزواج. المفتاحان مرتبطان وآمنان بالتشفير. أحدهما هو مفتاحك العام والآخر هو مفتاحك الخاص. إنها مرتبطة بحساب المستخدم الخاص بك. إذا استخدم عدة مستخدمين على جهاز كمبيوتر واحد مفاتيح SSH ، فسيحصل كل منهم على زوج المفاتيح الخاص به.

يتم تثبيت مفتاحك الخاص في المجلد الرئيسي (عادةً) ، ويتم تثبيت المفتاح العام على الكمبيوتر البعيد – أو أجهزة الكمبيوتر – التي ستحتاج إلى الوصول إليها.

يجب أن يظل مفتاحك الخاص آمنًا. إذا كان يمكن للآخرين الوصول إليه ، فأنت في نفس الوضع كما لو كانوا قد اكتشفوا كلمة المرور الخاصة بك. من الاحتياطات المعقولة – والموصى بها بشدة – أن يتم تشفير مفتاحك الخاص على جهاز الكمبيوتر باستخدام عبارة مرور قوية .

يمكن مشاركة المفتاح العام بحرية دون أي مساومة على أمنك. لا يمكن تحديد ما هو المفتاح الخاص من فحص المفتاح العام. يمكن للمفتاح الخاص تشفير الرسائل التي يمكن للمفتاح الخاص فقط فك تشفيرها.

عند إجراء طلب اتصال ، يستخدم الكمبيوتر البعيد نسخته من مفتاحك العام لإنشاء رسالة مشفرة. تحتوي الرسالة على معرف جلسة وبيانات وصفية أخرى. فقط الكمبيوتر الذي يمتلك المفتاح الخاص – جهاز الكمبيوتر الخاص بك – يمكنه فك تشفير هذه الرسالة.

يصل جهاز الكمبيوتر الخاص بك إلى مفتاحك الخاص ويفك تشفير الرسالة. ثم يرسل رسالته المشفرة إلى الكمبيوتر البعيد. من بين أشياء أخرى ، تحتوي هذه الرسالة المشفرة على معرف الجلسة الذي تم استلامه من الكمبيوتر البعيد.

يعرف الكمبيوتر البعيد الآن أنه يجب أن تكون أنت الذي تقوله لأن مفتاحك الخاص فقط يمكنه استخراج معرف الجلسة من الرسالة التي أرسلها إلى جهاز الكمبيوتر الخاص بك.

تأكد من أنه يمكنك الوصول إلى الكمبيوتر البعيد

تأكد من أنه يمكنك الاتصال عن بعد بالكمبيوتر البعيد وتسجيل الدخول إليه . هذا يثبت أن اسم المستخدم وكلمة المرور الخاصين بك لهما حساب صالح تم إعداده على الكمبيوتر البعيد وأن بيانات الاعتماد الخاصة بك صحيحة.

لا تحاول أن تفعل أي شيء باستخدام مفاتيح SSH حتى تتحقق من أنه يمكنك استخدام SSH مع كلمات المرور للاتصال بالكمبيوتر الهدف.

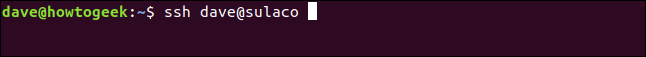

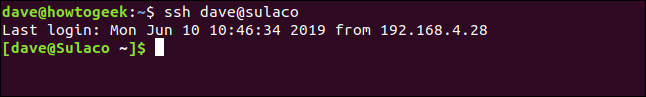

في هذا المثال ، daveيتم تسجيل دخول شخص لديه حساب مستخدم يسمى إلى جهاز كمبيوتر يسمى technology-arab.net. سيقومون بالاتصال بجهاز كمبيوتر آخر يسمى Sulaco.

يدخلون الأمر التالي:

ssh dave@sulaco

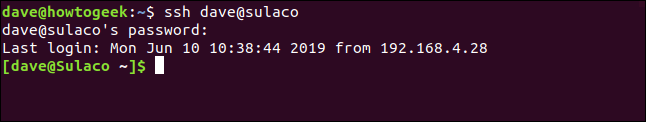

يُطلب منهم إدخال كلمة المرور الخاصة بهم ، ويقومون بإدخالها ، وهم متصلون بـ Sulaco. يقوم سطر الأوامر الخاص بهم بإجراء تغييرات لتأكيد ذلك.

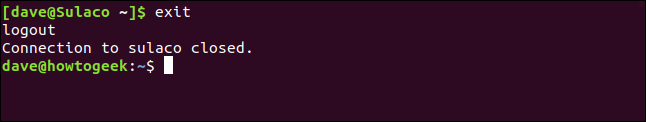

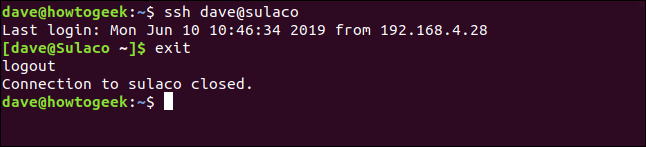

هذا هو كل التأكيد الذي نحتاجه. لذلك المستعمل daveيمكن فصل من Sulacoمع exitالأوامر:

exit

يتلقون رسالة قطع الاتصال ويعود موجه سطر الأوامر إلى technology-arab.net.

إنشاء زوج من مفاتيح SSH

تم اختبار هذه التعليمات على توزيعات Ubuntu و Fedora و Manjaro لنظام Linux. في جميع الحالات ، كانت العملية متطابقة ، ولم تكن هناك حاجة لتثبيت أي برنامج جديد على أي من أجهزة الاختبار.

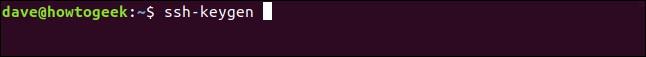

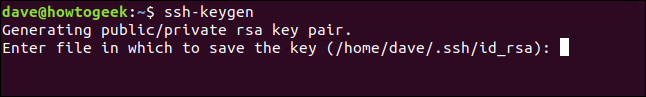

لإنشاء مفاتيح SSH الخاصة بك ، اكتب الأمر التالي:

ssh-keygen

تبدأ عملية التوليد. سيُطلب منك المكان الذي ترغب في تخزين مفاتيح SSH الخاصة بك فيه. اضغط على مفتاح Enter لقبول الموقع الافتراضي. ستؤمن الأذونات على المجلد لاستخدامك فقط.

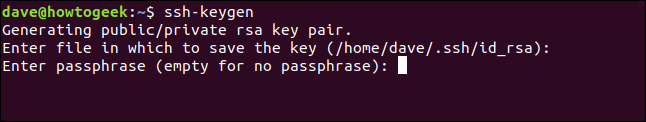

سيُطلب منك الآن عبارة مرور. ننصحك بشدة بإدخال عبارة مرور هنا. وتذكر ما هو! يمكنك الضغط على Enter لعدم وجود عبارة مرور ، ولكن هذه ليست فكرة جيدة. إن عبارة المرور المكونة من ثلاث أو أربع كلمات غير متصلة ببعضها البعض ستشكل عبارة مرور قوية للغاية.

سيُطلب منك إدخال نفس عبارة المرور مرة أخرى للتحقق من أنك كتبت ما كنت تعتقد أنك كتبته.

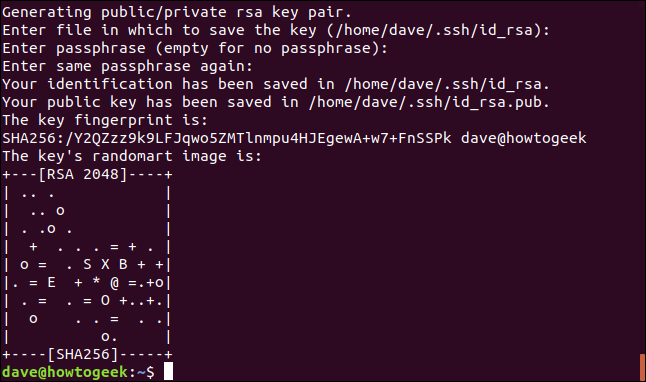

يتم إنشاء مفاتيح SSH وتخزينها لك.

يمكنك تجاهل “عشوائي” التي يتم عرضها. قد تعرض لك بعض أجهزة الكمبيوتر البعيدة فنها العشوائي في كل مرة تتصل فيها. الفكرة هي أنك ستتعرف على ما إذا كان الفن العشوائي قد تغير ، وستكون مرتابًا من الاتصال لأنه يعني أن مفاتيح SSH لهذا الخادم قد تم تغييرها.

تثبيت المفتاح العام

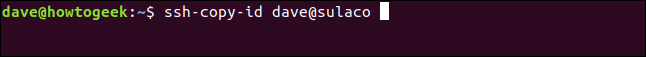

نحتاج إلى تثبيت مفتاحك العام على Sulacoالكمبيوتر البعيد ، حتى يعرف أن المفتاح العام ملك لك.

نقوم بذلك باستخدام ssh-copy-idالأمر. يقوم هذا الأمر بإجراء اتصال بالكمبيوتر البعيد مثل sshالأمر العادي ، ولكن بدلاً من السماح لك بتسجيل الدخول ، فإنه ينقل مفتاح SSH العام.

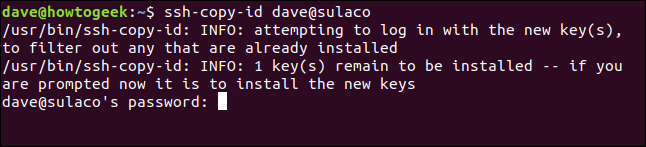

ssh-copy-id dave@sulaco

على الرغم من أنك لا تقوم بتسجيل الدخول إلى الكمبيوتر البعيد ، فلا يزال يتعين عليك المصادقة باستخدام كلمة مرور. يجب أن يحدد الكمبيوتر البعيد حساب المستخدم الذي ينتمي إليه مفتاح SSH الجديد.

لاحظ أن كلمة المرور التي يجب توفيرها هنا هي كلمة المرور لحساب المستخدم الذي تقوم بتسجيل الدخول إليه. هذه ليست عبارة المرور التي أنشأتها للتو.

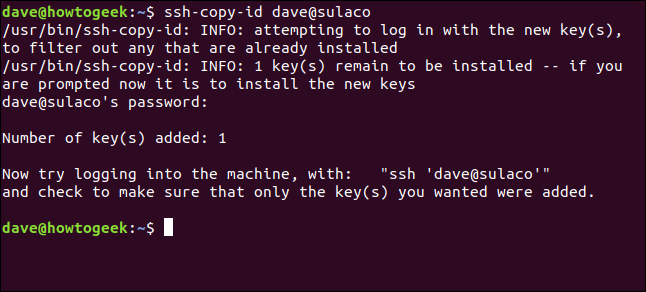

عندما يتم التحقق من كلمة المرور ، ssh-copy-idينقل مفتاحك العام إلى الكمبيوتر البعيد.

يتم إرجاعك إلى موجه الأوامر بجهاز الكمبيوتر الخاص بك. لم يتم تركك متصلًا بجهاز الكمبيوتر البعيد.

الاتصال باستخدام مفاتيح SSH

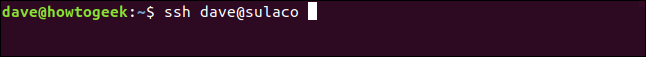

دعنا نتبع الاقتراح ونحاول الاتصال بجهاز الكمبيوتر البعيد.

ssh dave@sulaco

نظرًا لأن عملية الاتصال ستتطلب الوصول إلى مفتاحك الخاص ، ولأنك قمت بحماية مفاتيح SSH خلف عبارة مرور ، فستحتاج إلى تقديم عبارة المرور الخاصة بك حتى يمكن متابعة الاتصال.

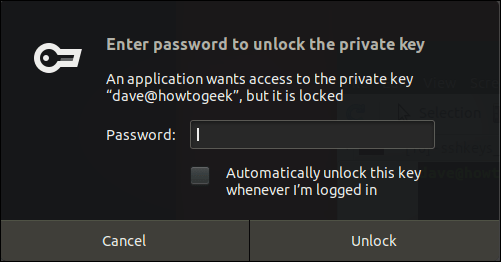

أدخل عبارة مرورك وانقر على زر فتح.

بمجرد إدخال عبارة مرورك في جلسة طرفية ، لن تضطر إلى إدخالها مرة أخرى طالما أن نافذة هذه المحطة الطرفية مفتوحة. يمكنك الاتصال وقطع الاتصال بأكبر عدد تريده من الجلسات البعيدة ، دون إدخال عبارة مرورك مرة أخرى.

يمكنك تحديد خانة الاختيار “إلغاء قفل هذا المفتاح تلقائيًا كلما قمت بتسجيل الدخول” ، ولكنه سيقلل من أمنك. إذا تركت جهاز الكمبيوتر الخاص بك دون مراقبة ، فيمكن لأي شخص إجراء اتصالات بأجهزة الكمبيوتر البعيدة التي تحتوي على مفتاحك العام.

بمجرد إدخال عبارة المرور الخاصة بك ، فأنت متصل بجهاز الكمبيوتر البعيد.

للتحقق من العملية مرة أخرى ، افصل exitالأمر وأعد الاتصال بالكمبيوتر البعيد من نفس نافذة المحطة الطرفية.

ssh dave@sulaco

سيتم توصيلك بجهاز الكمبيوتر البعيد دون الحاجة إلى كلمة مرور أو عبارة مرور.

لا توجد كلمات مرور ، ولكن الأمان المحسن

يتحدث خبراء الأمن السيبراني عن شيء يسمى الاحتكاك الأمني. هذا هو الألم البسيط الذي تحتاج إلى تحمله للحصول على أمان إضافي. عادة ما تكون هناك خطوة أو خطوتين إضافيتين مطلوبتين لاعتماد طريقة عمل أكثر أمانًا. ومعظم الناس لا يحبون ذلك. إنهم في الواقع يفضلون الأمن الأقل ونقص الاحتكاك. هذه هي الطبيعة البشرية.