وحدات المعالجة المركزية الحالية بها عيوب في التصميم. كشفها Specter ، لكن الهجمات مثل Foreshadow والآن ZombieLoad تستغل نقاط الضعف المماثلة. لا يمكن إصلاح عيوب “التنفيذ التخميني” هذه إلا عن طريق شراء وحدة معالجة مركزية جديدة مزودة بحماية مدمجة.

غالبًا ما تؤدي البقع إلى إبطاء وحدات المعالجة المركزية الموجودة

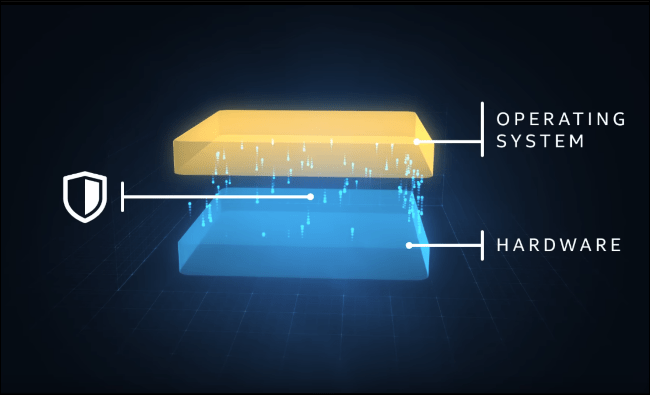

كانت الصناعة تتدافع بشكل محموم لتصحيح “هجمات القنوات الجانبية” مثل Specter و Foreshadow ، والتي تخدع وحدة المعالجة المركزية في الكشف عن معلومات لا ينبغي لها. تم توفير الحماية لوحدات المعالجة المركزية الحالية من خلال تحديثات الرمز الصغير والإصلاحات على مستوى نظام التشغيل والتصحيحات لتطبيقات مثل متصفحات الويب.

أدت إصلاحات Spectre إلى إبطاء أجهزة الكمبيوتر التي تستخدم وحدات المعالجة المركزية القديمة ، على الرغم من أن Microsoft على وشك تسريعها مرة أخرى . غالبًا ما يؤدي تصحيح هذه الأخطاء إلى إبطاء الأداء على وحدات المعالجة المركزية الحالية.

الآن ، يثير ZombieLoad تهديدًا جديدًا: لإغلاق وتأمين نظام من هذا الهجوم بالكامل ، يجب عليك تعطيل خيوط المعالجة الفائقة من Intel . لهذا السبب قامت Google للتو بتعطيل ميزة hyperthreading على أجهزة Intel Chromebook. كالعادة ، تحديثات الرمز الصغير لوحدة المعالجة المركزية وتحديثات المتصفح وتصحيحات نظام التشغيل في طريقها لمحاولة سد الثقب. لن يحتاج معظم الأشخاص إلى تعطيل الترابط التشعبي بمجرد وضع هذه التصحيحات في مكانها.

وحدات المعالجة المركزية Intel الجديدة ليست عرضة لـ ZombieLoad

لكن ZombieLoad لا يمثل خطرًا على الأنظمة ذات وحدات المعالجة المركزية Intel الجديدة. كما تقول إنتل ، فإن ZombieLoad “يتم تناولها في الأجهزة بدءًا من معالجات Intel® Core ™ من الجيل الثامن والتاسع ، بالإضافة إلى عائلة المعالجات Intel® Xeon® Scalable من الجيل الثاني.” الأنظمة التي تحتوي على وحدات المعالجة المركزية الحديثة هذه ليست عرضة لهذا الهجوم الجديد.

يؤثر ZombieLoad فقط على أنظمة Intel ، لكن Specter أثر أيضًا على AMD وبعض وحدات المعالجة المركزية ARM. إنها مشكلة على مستوى الصناعة.

تحتوي وحدات المعالجة المركزية على عيوب في التصميم ، مما يؤدي إلى تمكين الهجمات

كما أدركت الصناعة عندما طرح Specter رأسه القبيح ، فإن وحدات المعالجة المركزية الحديثة بها بعض عيوب التصميم بمعنى آخر ، يتم إساءة استخدام تحسينات الأداء في وحدات المعالجة المركزية الحديثة. يمكن أن تستفيد التعليمات البرمجية التي تعمل على وحدة المعالجة المركزية – ربما حتى رمز JavaScript الذي يتم تشغيله في متصفح الويب – من هذه العيوب لقراءة الذاكرة خارج وضع الحماية العادي. في أسوأ السيناريوهات ، قد تقرأ صفحة ويب في علامة تبويب متصفح واحدة كلمة مرور الخدمات المصرفية عبر الإنترنت من علامة تبويب متصفح أخرى.

أو ، على الخوادم السحابية ، يمكن لجهاز افتراضي واحد التطفل على البيانات الموجودة في الأجهزة الافتراضية الأخرى على نفس النظام. ليس من المفترض أن يكون هذا ممكنًا.

تصحيحات البرامج هي مجرد باندايد

ليس من المستغرب أنه لمنع هذا النوع من هجوم القناة الجانبية ، جعلت التصحيحات أداء وحدات المعالجة المركزية أبطأ قليلاً. تحاول الصناعة إضافة فحوصات إضافية إلى طبقة تحسين الأداء.

يعد اقتراح تعطيل الترابط التشعبي مثالًا نموذجيًا: من خلال تعطيل ميزة تجعل وحدة المعالجة المركزية الخاصة بك تعمل بشكل أسرع ، فإنك تجعلها أكثر أمانًا. لم يعد بإمكان البرامج الضارة استغلال ميزة الأداء هذه – لكنها لن تؤدي إلى تسريع جهاز الكمبيوتر الخاص بك بعد الآن.

بفضل الكثير من العمل الذي قام به الكثير من الأشخاص الأذكياء ، تمت حماية الأنظمة الحديثة بشكل معقول من هجمات مثل Specter دون الكثير من التباطؤ. لكن مثل هذه التصحيحات ليست سوى أخطاء: يجب إصلاح هذه الثغرات الأمنية على مستوى أجهزة وحدة المعالجة المركزية.

ستوفر الإصلاحات على مستوى الأجهزة مزيدًا من الحماية – دون إبطاء وحدة المعالجة المركزية. لن تضطر المؤسسات إلى القلق بشأن ما إذا كان لديها المجموعة الصحيحة من تحديثات الرمز الصغير (البرامج الثابتة) ، وتصحيحات نظام التشغيل ، وإصدارات البرامج للحفاظ على أنظمتها آمنة.

كما صاغها فريق من الباحثين الأمنيين في ورقة بحثية ، فإن هذه “ليست مجرد أخطاء ، ولكنها في الحقيقة هي أساس التحسين”. تصميمات وحدة المعالجة المركزية يجب أن تتغير.

تعمل Intel و AMD على بناء إصلاحات في وحدات المعالجة المركزية الجديدة

الإصلاحات على مستوى الأجهزة ليست نظرية فقط. تعمل الشركات المصنّعة لوحدة المعالجة المركزية جاهدة على إجراء تغييرات معمارية من شأنها حل هذه المشكلة على مستوى أجهزة وحدة المعالجة المركزية. أو ، كما قالت إنتل في عام 2018 ، كانت إنتل تعمل على ” تطوير الأمان على مستوى السيليكون ” من خلال وحدات المعالجة المركزية من الجيل الثامن:

أعلنت إنتل سابقًا أن الجيل التاسع من وحدات المعالجة المركزية (CPU) الخاصة بها تتضمن حماية إضافية ضد Foreshadow و Meltdown V3. لا تتأثر وحدات المعالجة المركزية (CPU) بهجوم ZombieLoad الذي تم الكشف عنه مؤخرًا ، لذا يجب أن تكون هذه الحماية مفيدة.

تعمل AMD على إجراء تغييرات أيضًا ، على الرغم من عدم رغبة أحد في الكشف عن الكثير من التفاصيل. في عام 2018، الرئيس التنفيذي ليزا سو AMD و قال : “على المدى الطويل، ونحن وشملت التغييرات في منطقتنا نوى المعالج المستقبل، بدءا دينا تصميم زن 2، لمزيد من عنوان إمكانية سبكتر مثل مآثر”.

بالنسبة لشخص يريد أسرع أداء دون أي تصحيحات تبطئ الأمور – أو مجرد مؤسسة تريد أن تتأكد تمامًا من أن خوادمها محمية قدر الإمكان – فإن أفضل حل هو شراء وحدة معالجة مركزية جديدة بهذه الإصلاحات المستندة إلى الأجهزة. نأمل أن تعمل التحسينات على مستوى الأجهزة على منع الهجمات المستقبلية الأخرى قبل اكتشافها أيضًا.

التقادم غير المخطط له

بينما تتحدث الصحافة أحيانًا عن “التقادم المخطط له” – خطة الشركة بأن الأجهزة ستصبح قديمة ، لذا عليك استبدالها – فهذا تقادم غير مخطط له. لم يتوقع أحد أنه سيتعين استبدال الكثير من وحدات المعالجة المركزية لأسباب أمنية.

السماء لا تسقط. يجعل الجميع من الصعب على المهاجمين استغلال الأخطاء مثل ZombieLoad. ليس عليك السباق وشراء وحدة معالجة مركزية جديدة في الوقت الحالي. لكن الإصلاح الكامل الذي لا يضر بالأداء سيتطلب أجهزة جديدة.